a chaîne de blocs de bitcoins est généralement considérée comme la chaîne de blocs d’origine, puisqu’il s’agit de la première mise en œuvre d’une nouvelle technologie qui est communément décrite aujourd’hui comme la technologie du grand livre distribué (DLT). La naissance de Bitcoin Block Chain 1.0 a été suivie par la version programmable Ethereum sous forme de Block Chain 2.0 et bientôt la troisième génération, Block Chain 3.0 sous forme d’IOTA, Nano, ou Hashgraph. La division du développement en ces différentes étapes est une simplification, car la dernière génération de la technologie des chaînes en bloc n’est même pas adéquatement caractérisée comme une chaîne en bloc. Le mot clé est plutôt DAG ou graphique cyclique. Les projets basés sur cette technologie ne sont pas vraiment des chaînes de blocs. Au lieu de cela, l’IOTA, la Nano et le Byteball sont décrits comme des concepts post-blocage. Mais pourquoi les onduleurs et les utilisateurs de chaînes de verrouillage devraient-ils remplacer la technologie originale des chaînes de verrouillage par une nouvelle « variante DLT » ?

La faiblesse apparente des chaînes de blocs actuelles

En théorie, la technologie des chaînes de blocs de première et de deuxième génération a déjà bouleversé le monde. Il semble n’y avoir pratiquement aucun domaine qui ne puisse être fondamentalement modifié par une chaîne de blocs. Dans la pratique, cependant, la situation a été quelque peu différente.

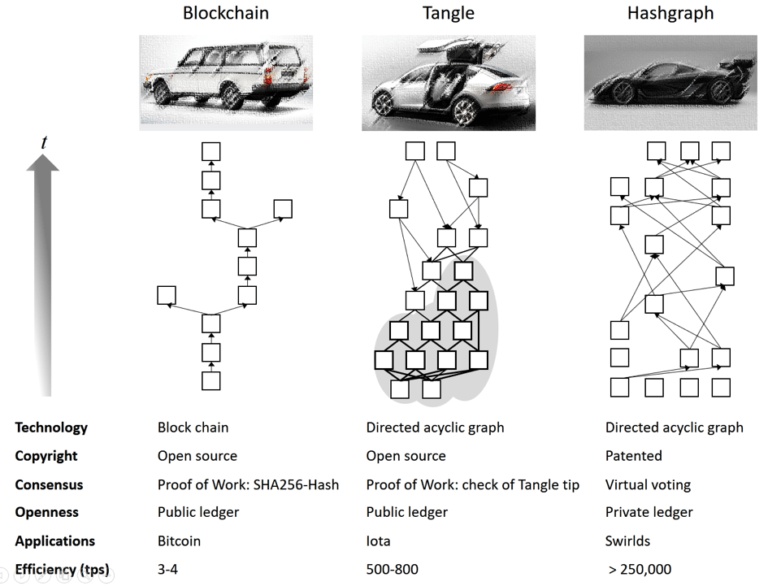

Actuellement, les chaînes de blocs telles que Bitcoin et Ethereum sont soumises à une contrainte non résolue : à ce jour, elles n’ont pas obtenu de succès d’échelle substantiel. Cela signifie que tous ces protocoles de chaîne de blocs sont limités en termes de performances et de vitesse de transaction. Alors que les systèmes existants tels que PayPal peuvent traiter environ 200 transactions par seconde (tps) et Visa même 56 000 tps, Ethereum ne traite actuellement qu’un maximum de 20 tps, tandis que Bitcoin n’atteint qu’une capacité de 7 transactions par seconde. C’est pourquoi Bitcoin & Co. n’est pas à la hauteur des systèmes de paiement actuels de notre époque.

Mais pourquoi cette limitation technique existe-t-elle ? La réponse est simple : les protocoles en chaîne de blocs ne sont pas lents en raison d’un obstacle inhérent à l’évolutivité. La contrainte est plutôt le résultat d’une décision « consciente » : construire un réseau de blocage décentralisé. L’un des éléments centraux des chaînes de blocs publics comme Bitcoin et Ethereum est de donner à chacun la possibilité d’exploiter un nœud de réseau. Chaque nœud traite chaque transaction et doit donc stocker sur son ordinateur tout l’historique des transactions de la chaîne de blocs. Les chaînes de blocs publics ne sont pas plus solides que leur maillon le plus faible. L’évolutivité, et donc la performance et la vitesse des transactions, dépend de la capacité du nœud le plus faible. Bien sûr, les nœuds faibles pourraient être écartés, mais alors la propriété cruciale de la résistance à la censure serait endommagée, car certains membres du réseau seraient délibérément exclus. C’est donc ce dilemme entre décentralisation, sécurité et évolutivité qui empêche la chaîne de blocage d’atteindre la vitesse des transactions et les performances des systèmes traditionnels tels que Visa ou PayPal.

La solution Blockchain

La recherche dans les communautés Bitcoin et Ethereum est en perpétuel mouvement. Des solutions de mise à l’échelle sont en cours d’élaboration dans chaque écosystème. Du côté de Bitcoin, Lightning Network et RootStock sont deux des approches les plus connues. Dans Ethereum, les solutions comme Sharding, Plasma ou Caspar sont en tête de liste. Des tentatives comme Lightning Network ou Sharding suggèrent que la réponse à la question de l’échelle est que tous les participants – ou les nœuds du réseau – n’ont pas besoin de connaître toutes les informations à tout moment pour maintenir le réseau synchronisé. Cette approche est également à la base de la charte acyclique du DAG ou de la direction.

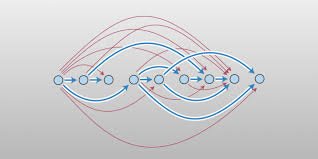

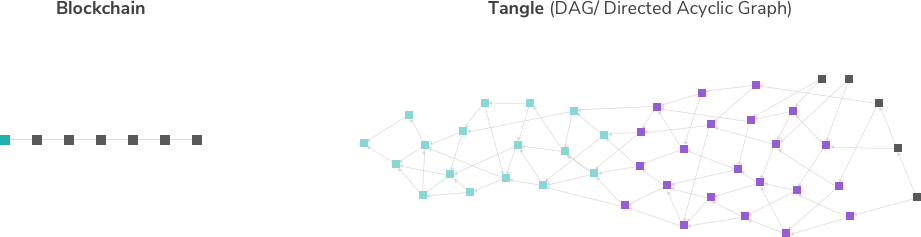

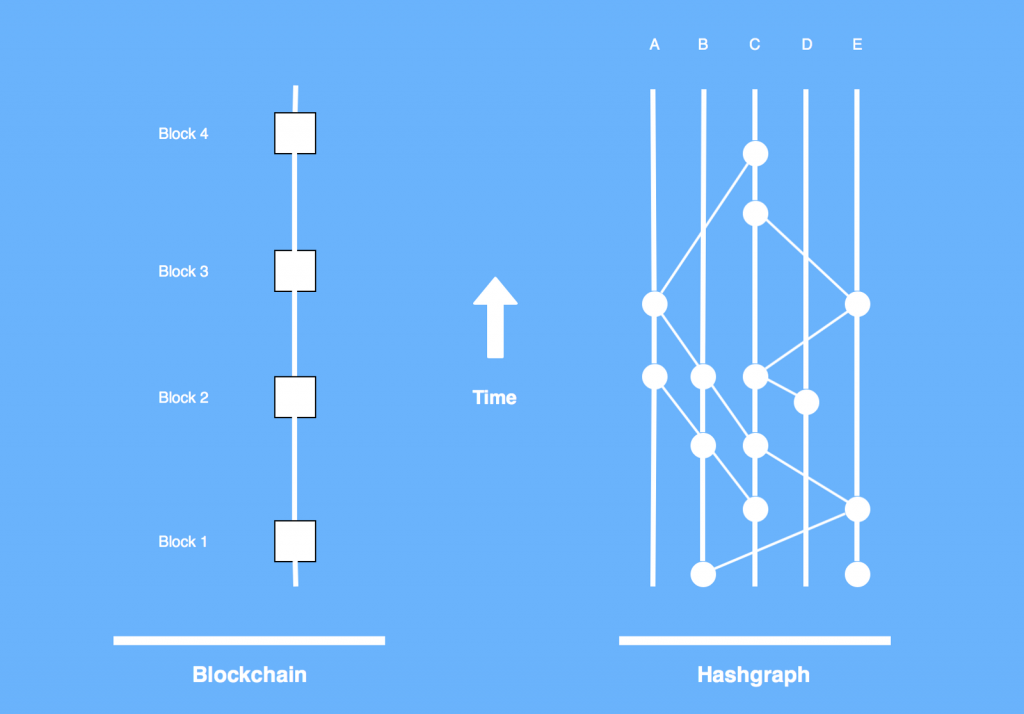

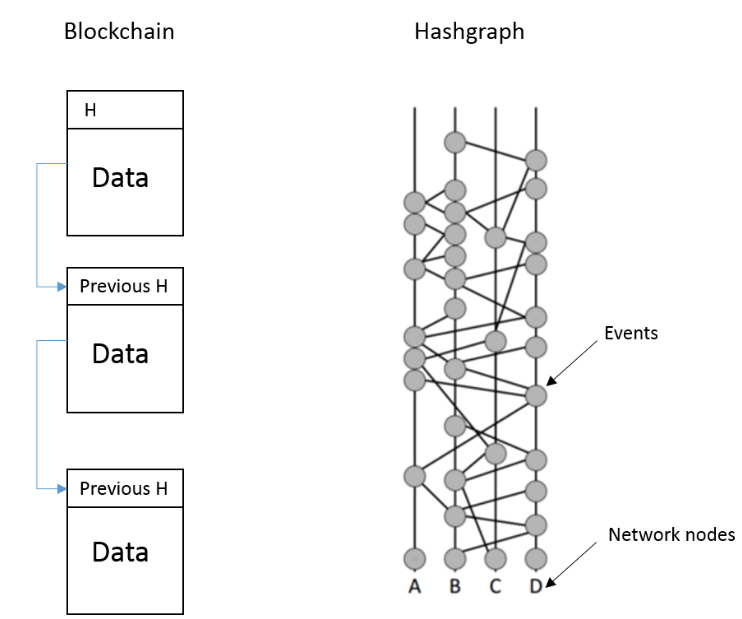

Un DAG fonctionne selon un schéma « horizontal », tandis qu’une chaîne de blocs est basée sur une architecture « verticale ». Avec la chaîne de blocs, les mineurs créent de nouveaux blocs qui sont ajoutés à la chaîne de blocs. D’autre part, la structure « horizontale » des DAG permet de lier directement les opérations à d’autres opérations sans les mettre d’abord dans un bloc. Ainsi, il n’est pas nécessaire d’attendre que le prochain bloc soit confirmé. En même temps, tous les participants au réseau ne doivent pas confirmer la mise à jour du bloc. Comme le concept DAG ne comporte ni blocs ni mineurs, il n’y a pas de chaîne de blocs pleine de transactions et donc pas de « chaîne de blocs ». La structure d’un DAG ressemble beaucoup plus à un réseau « labyrinthique » de nombreuses transactions. C’est pourquoi il est souvent appelé Tangle – un terme qui apparaît encore et encore, notamment en rapport avec le projet IOTA. En son cœur, cependant, Tangle a les mêmes propriétés qu’une chaîne de blocs : c’est toujours une base de données distribuée basée sur un réseau peer-to-peer. Ainsi, Tangle est également un mécanisme de validation pour la prise de décision distribuée.

Comment fonctionne Tangle ?

L’enchevêtrement est créé en reliant les transactions individuelles sur le réseau. La liaison est une conséquence du fait que chaque nouvelle transaction non confirmée doit confirmer une ou deux transactions supplémentaires avant que la transaction non confirmée puisse être traitée et confirmée. Contrairement à la chaîne de blocage Bitcoin ou Ethereum, ce ne sont pas seulement les mineurs qui sont responsables de la confirmation des transactions. Dans le cas de l’enchevêtrement, cette tâche de traitement et d’approbation des nouvelles transactions incombe à tous les participants actifs de l’enchevêtrement ou du réseau. De cette manière, non seulement de nouvelles transactions sont ajoutées, mais l’historique complet des transactions est également confirmé indirectement. Le « donneur d’ordre » ne paie pas de frais directs pour le traitement de ses propres transactions, mais ne paie qu’indirectement (avec le pouvoir de l’ordonnateur) en confirmant d’autres transactions.

Les activités du réseau qui n’ont pas encore été confirmées sont communément appelées « tuyaux ». Pour obtenir une confirmation, ces « tuyaux » doivent confirmer d’autres transactions. Un algorithme appelé chaîne de Markov Monte Carlo garantit que les participants au réseau ne se contentent pas de confirmer leurs propres transactions.

La raison pour laquelle les transactions doivent être confirmées est évidente : il faut éviter le problème du double comptage. Comme pour une chaîne de blocs régulière, les unités crypto-monnaie – dans le cas de l’IOTA le jeton IOTA – doivent être bloquées contre les tentatives de double dépense. Par exemple, si Alice envoie dix jetons IOTA à Bob, Charlie vérifie le solde des jetons IOTA d’Alice avant cette transaction. Si Alice n’avait que cinq puces IOTA, son solde serait trop faible pour que la transaction soit valable. Charlie ne voudra pas confirmer cette transaction parce qu’il souhaite que sa propre transaction soit confirmée et cela ne se produira très probablement que s’il ne valide pas lui-même les transactions non valables.

Comme son nom l’indique, l’enchevêtrement est en fin de compte un enchevêtrement de transactions. Le Tangle a un concept appelé « confirmation trust », de sorte qu’il n’y a pas deux branches distinctes dans ce groupe « labyrinthique » de transactions où Alice a émis deux fois le même jeton IOTA. Car c’est le niveau de confiance et d’acceptation que le reste de l’enchevêtrement donne à une transaction. Chaque transaction a donc un certain pourcentage, en fonction du nombre de pourboires (transactions non confirmées) qui l’acceptent. Ceci afin de garantir qu’une seule branche prévale, à savoir celle qui a la plus grande confiance dans la confirmation.

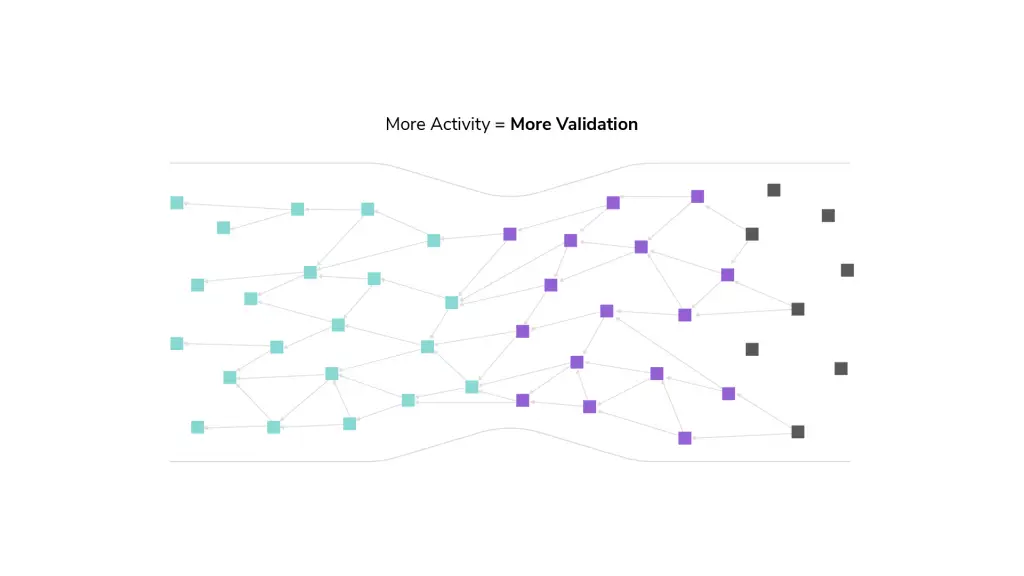

C’est ce concept qui devrait permettre une meilleure mise à l’échelle de tout projet DAG. Ce qui provoque un embouteillage dans une chaîne de blocs et ralentit le réseau devrait rendre l’enchevêtrement encore plus sûr et plus rapide : plus il y a de participants au réseau et plus il y a de transactions traitées, plus le traitement des transactions en attente est efficace – c’est ce que dit la théorie. Jusqu’à présent, le réseau de l’IOTA est encore assez restreint, c’est pourquoi la demande ne peut être validée avec certitude. Cependant, les plus grands projets de l’enchevêtrement, IOTA et Nano, indiquent qu’ils peuvent actuellement traiter respectivement ~1.000 et 7.000 tps.

IOTA – L’épine dorsale de l’Internet des objets ?

Le projet IOTA est né d’une start-up travaillant sur un nouveau microprocesseur trinaire appelé « Jinn ». À l’avenir, ce composant matériel devrait permettre à chaque véhicule, chaque micro-ondes et chaque réfrigérateur de communiquer via le réseau IOTA sans fonctionner comme un ordinateur normal. Depuis le début de son développement, le projet IOTA, en raison de son évolutivité inhérente, a été considéré comme la solution prédestinée au problème évident du traitement efficace des transactions dans une future économie machine.

Aujourd’hui, les experts ne semblent guère remettre en question le fait que notre monde va devenir un grand Internet des choses. Aujourd’hui déjà, notre smartphone produit de grandes quantités de données. Imaginez combien de données supplémentaires il y aura lorsque notre voiture deviendra une voiture intelligente, notre maison une maison intelligente et notre ville une ville intelligente. À notre époque, où les données sont le pétrole numérique et donc un nouveau trésor, les revenus générés par le commerce des données seront énormes. Bien sûr, ces valeurs ne doivent pas être simplement récoltées par les grandes entreprises technologiques. En tant que protocole universel agnostique, l’IOTA pourrait fonctionner comme un « réseau de machine à machine » public, décentralisé et autorégulé, par lequel les machines respectives peuvent communiquer indépendamment sans intermédiaire et ainsi transférer des titres.

Un exemple futuriste, bien que souvent mentionné, est celui d’une voiture intelligente. Cette voiture intelligente pourrait un jour avoir une identité et un « porte-monnaie électronique ». Avec cet équipement, la voiture intelligente pourrait payer divers services tels que le carburant (à l’avenir probablement l’électricité au lieu de l’essence), les assurances, le lavage ou les péages. Même le paiement d’un ticket de stationnement devrait être possible, d’autant plus que le réseau IOTA n’a pas de frais de transaction réels et semble donc prédestiné aux « micro-paiements », c’est-à-dire aux très petits paiements.

Par conséquent, le véhicule du futur ne devrait pas seulement être une voiture à conduite autonome, mais devrait également payer de manière autonome les services utilisés et pouvoir offrir ses propres services. Le concept de « mobilité en tant que service » pourrait être plus attrayant dans une telle économie de machine entraînée par le réseau IOTA. Tant qu’un des propriétaires n’aura pas besoin de son véhicule, sa voiture pourra offrir ses services de conduite à des passagers payants. En transportant les clients et en percevant la redevance par le biais du portefeuille électronique, la voiture génère une sorte de revenu passif pour le propriétaire au lieu de rester simplement assis dans un parking. En tant qu’opérateur économique autonome, les possibilités d’un tel véhicule à l’avenir semblent être illimitées. En fin de compte, nous, les humains, en bénéficions car notre temps peut être optimisé de manière plus efficace. Par exemple, si un passager est très pressé, il peut également ordonner au véhicule de faire dégager les autres véhicules moins pressés – évidemment, une redevance serait versée directement aux autres véhicules par l’intermédiaire du réseau IOTA en utilisant des jetons IOTA pour dégager la voie.

Les fondateurs du réseau IOTA sont tout à fait sûrs d’eux : alors que l’humanité est déjà en train de créer l’Internet des choses en les numérisant et en les équipant de capteurs, l’IOTA devrait permettre de faire un pas en avant : une économie des choses dans laquelle les données et les dispositifs d’IA peuvent partager leurs actifs numériques de manière autonome sur les marchés de la nouvelle économie des machines.

Quant à l’IOTA, l’un des faits les plus impressionnants est que le projet a réussi à établir une fondation en Allemagne. Cela est surprenant car l’Allemagne est considérée comme l’un des pays où il est le plus difficile de créer une fondation. De plus, la Fondation IOTA a des conseillers influents au sein du conseil d’administration de sa fondation. Par exemple, le « CDO » de Volkswagen, Johann Jungwirth, est membre du conseil d’administration. Robert Bosch Ventures est également membre du conseil consultatif et son fonds a déjà réalisé des investissements importants dans l’IOTA.

À la mi-avril, la première station de recharge pour véhicules électriques au monde a été lancée aux Pays-Bas, où la recharge et le paiement peuvent être effectués avec l’IOTA. Le chargeur a été installé par ElaadNL, un institut de recherche pour l’innovation. Pour l’équipe de l’IOTA, il s’agit d’un des premiers pas vers l’adoption dans le monde réel.

Récemment, l’équipe de l’IOTA a révélé le secret tant attendu sur le « Projet Q ». Avec Qubic, le protocole IOTA ne supportera pas seulement les contrats et oracles intelligents, mais aussi une forme de calcul distribué. Cela rend l’enchevêtrement IOTA programmable. Dans le même temps, la gratuité des micro transactions devrait permettre d’utiliser la puissance de calcul externe et distribuée pour l’enchevêtrement de l’IOTA. L’objectif de Qubic est de mettre la puissance de calcul globalement inutilisée à la disposition de l’enchevêtrement de l’IOTA pour améliorer encore les performances du réseau IOTA. Selon les fondateurs de l’IOTA, le projet Qubic est l’une des étapes les plus importantes.

Hashgraph – Le dernier engouement pour les DLT

En plus de l’enchevêtrement, le terme « Hashgraph » fait également parler de lui sur le marché. Cette technologie nouvellement développée entre également dans la catégorie des technologies de grand livre distribué (DLT). L’idée du Hashgraph a été développée par Leemon Baird à la mi-2016 et a été conçue à l’origine pour le secteur des entreprises privées. La propriété intellectuelle de Hashgraph est détenue par Swirlds, une société fondée par Baird Swirlds distribue un programme de développement de logiciels qui permet à quiconque d’expérimenter la « Hashgraph Consensus Library ». Avec CULedger, un consortium de 6 000 banques coopératives en Amérique du Nord, Hashgraph a déjà trouvé un client puissant qui utilise son logiciel propriétaire Hashgraph et l’a même préféré à des alternatives telles que Hyperledger.

En raison de ce succès dans le secteur des entreprises, Swirlds a lancé la « Hedera Hashgraph Platform » afin d’exploiter la technologie brevetée Hashgraph de Swirlds pour le développement d’un réseau public Hashgraph. Tant que le code source du Hashgraph d’Hedera sera accessible au public et que chacun pourra faire partie de l’écosystème du Hashgraph d’Hedera en tant que nœud de réseau, le projet continuera à avoir un modèle de gouvernance similaire à celui de Visa. Cela signifie qu’il y aura 39 organisations qui formeront une sorte de conseil de direction. Les termes exacts sont en cours de finalisation et les 39 membres seront annoncés. En raison de cette structure avec un organe de gestion, il ne sera pas possible de diviser le code source pour créer un projet alternatif en travaillant dur.

Comment fonctionne le hashgraph ?

Comme pour l’enchevêtrement, le concept du haschisch n’est plus basé sur des blocs qui sont assemblés chronologiquement pour former une chaîne. Au lieu de cela, les soi-disant événements, qui sont entrelacés les uns avec les autres – d’où le nom « Hashgraph ». Ces « événements » contiennent les informations suivantes : un horodatage, deux hachages parentaux différents et une ou plusieurs transactions.

Alors que dans une chaîne de blocs, le nœud gagnant a la possibilité d’ajouter le nouveau bloc avec des transactions à la chaîne existante, dans Hashgraph, tous les nœuds de l’ensemble du réseau s’informent mutuellement du dernier statut et « échangent » leurs informations entre eux. Comme dans un enchevêtrement, un « événement » ou un diagramme de connexion de transaction est créé, et les transactions sont organisées selon une séquence temporelle chronologique. Cet historique des transactions permet d’obtenir un consensus sur la séquence des transactions individuelles.

Avec le concept du haschisch, les informations nécessaires au sein du réseau sont également transférées via le protocole dit Gossip, un protocole de communication. Pour diffuser des informations au sein d’un réseau, le protocole Gossip est considéré comme la méthode de communication la plus rapide et la plus efficace entre différents ordinateurs. Chaque ordinateur transmet les informations reçues à un ordinateur choisi au hasard. Cela conduit à une diffusion exponentielle de l’information sur le réseau.

Toutefois, la simple diffusion d’informations au sein du réseau ne suffit pas pour parvenir à un consensus sur l’information partagée. Pour ce faire, chaque participant au réseau doit connaître l’historique exact des transactions et donc la séquence exacte de chacune d’entre elles, ce qui est garanti par les horodatages déjà mentionnés. Par conséquent, l’algorithme de consensus de Hashgraph utilise l’approche « Gossip-about-Gossip ». Chaque ordinateur du réseau partage toutes ses connaissances sur les comptes du réseau avec lesquels il a parlé, avec qui et quand. Ou plus techniquement parlant : Chaque ordinateur partage toutes ses connaissances sur le Hashgraph, qui est l’ordre exact de toutes les transactions sur le réseau. Comme chaque participant au réseau dispose toujours du hashgraph actuel, chaque ordinateur connaît l’historique complet des transactions. Tous les participants savent que tous les autres participants du réseau disposent de toutes les informations pertinentes sur les transactions et leur ordre. Cette circonstance permet ce que l’on appelle le « vote virtuel » car tous les nœuds du réseau disposent d’une copie de l’historique des transactions et d’informations sur les personnes qui ont reçu les informations et à quel moment, chaque participant peut calculer comment chacun des autres participants du réseau se comportera. Ainsi, chaque nœud connaît la décision de l’autre, sans qu’une décision effective ait été prise, c’est-à-dire un « vote ». Sur la base de ce « vote sans droit de vote », il existe un consensus parmi les participants au réseau, bien qu’ils ne soient pas obligés d’effectuer entre eux une procédure de coordination nécessitant beaucoup de ressources.

Il est intéressant de noter que les algorithmes de vote utilisés pour le Hashgraph ont maintenant plus de 35 ans et sont utilisés sous une forme légèrement modifiée. Ils sont si utiles parce qu’ils ont un niveau de sécurité mathématiquement prouvé qui, jusqu’à présent, ne peut être dépassé. Les experts à l’origine de Hashgraph affirment donc – et se réfèrent aux preuves mathématiques – que Hashgraph est la seule technologie DLT qui soit A-BFT (Asynchronous Byzantine Fault Tolerance). Selon eux, cela signifie que : tant que moins d’un tiers des participants au réseau n’ont pas l’intention de frauder le réseau, un consensus peut toujours être trouvé entre les ordinateurs sur le statut du réseau et l’historique des transactions.

Le plan Vision pour l’avenir du haschisch

En tant que forme de technologie DLT, Hashgraph vise également à changer radicalement la structure et l’organisation de l’Internet actuel et, avec lui, du monde. Il est de plus en plus évident que l’internet, sous sa forme actuelle, présente de graves lacunes, dont certaines sont dues à des malformations congénitales. Aujourd’hui, les grands serveurs centralisés sont les pierres angulaires de notre Internet mondial. En raison de ces points chauds d’attaque, des choses comme les hacks, le spam, les attaques de BotNet ou les DDoS font partie de la vie quotidienne en ligne. Ce fait nous est rappelé à maintes reprises dans la réalité.

Hashgraph se considère comme une solution potentielle à ces problèmes. Avec Hashgraph, il devrait être possible de créer un « Internet des mondes partagés » qui minimise les nombreux risques de sécurité qui existent aujourd’hui tout en éliminant l’isolement. En outre, ce nouvel Internet basé sur le hashgraph devrait à l’avenir permettre à chacun de créer son propre monde, sa propre communauté, car outre une sécurité insuffisante, l’Internet souffre également d’isolement. Cela signifie que l’Internet dans son ensemble est constitué de systèmes massivement isolés qui ne sont pas connectés entre eux par défaut, ce qui rend la communication entre ces silos séparés fastidieuse et complexe. Bien qu’en surface, l’internet semble être un réseau parfaitement interconnecté, il est encore constitué d’innombrables mondes séparés qui nécessitent de nombreuses ressources.

Le protocole de hachage, qui, contrairement aux protocoles conventionnels à chaîne de blocs, permet déjà l’évolutivité de son protocole de base, est conçu pour modifier fondamentalement le modèle de stockage des données sur Internet également. Selon les experts, le stockage des données doit être largement réparti sur et dans les réseaux. Pour la mise à disposition de leur capacité de stockage de données, les participants au réseau concernés seraient rémunérés sur le terrain par des micro-paiements. Le financement de grandes unités de serveurs centralisés pour le stockage des données ne serait plus nécessaire, affirment les défenseurs qui croient en la vision de Hashgraph. Au cœur de ce nouvel Internet se trouveraient les technologies DLT, telles que les graphiques de hachage, qui capturent de manière transparente toutes les informations importantes sur la communauté. Si les applications Internet étaient basées sur la technologie Hashgraph, les participants pourraient être sûrs que les règles définies par le protocole seraient appliquées de manière équitable à tous, car elles sont protégées et appliquées par la cryptographie et les mathématiques. Ainsi, les différentes communautés pourraient communiquer entre elles de manière transparente grâce aux technologies DLT et parvenir à un consensus dans ce nouveau monde de mondes numériques partagés.

Les initiés du haschisch soulignent également un autre point important : cette technologie peut aussi rendre Internet plus rapide. L’Internet actuel, qui repose sur des serveurs centraux qui doivent acheminer tout le trafic de données à travers l’ensemble du système, nous semble rapide. Cependant, si l’Internet était basé sur une technologie DLT comme le Hashgraph, des vitesses encore plus élevées seraient possibles. Avec son réseau privé Hashgraph, Swirlds a atteint, lors de tentatives de test, des vitesses de transaction plus élevées que le réseau Visa actuel. Là aussi, les visionnaires de Hashgraph voient une autre raison pour laquelle leur protocole pourrait améliorer l’Internet existant.

L’enchevêtrement et le haschisch – Peuvent-ils tenir leurs promesses ?

Comme décrit au début de ce chapitre, les approches innovantes telles que le Tangle ou le Hashgraph sont considérées comme la prochaine génération dans l’histoire encore jeune de la technologie DLT. La libre concurrence sur le marché pousse l’innovation encore plus loin. La rapidité avec laquelle l’innovation avance est étonnante, mais la rivalité mutuelle entre les projets se transforme souvent en une véritable animosité. Les discussions dégénèrent en batailles de boue enfantines, qui ne font guère avancer le monde de la cryptographie, de la chaîne de blocs et du DLT dans son ensemble. Il est difficile pour les investisseurs de garder une trace de toutes les accusations et critiques bon marché, chargées d’émotion et souvent personnelles, et d’arriver à une évaluation raisonnable des gains potentiels de chaque cryptomoney.

Toutefois, il convient de décrire brièvement l’une des objections les plus importantes : Dans le cas d’un AGD, il n’y a pas d’état de réseau mondial, puisqu’un AGD (Maraña et Hashgraph) n’a pas de blocages et est basé dans une certaine mesure sur le principe du consensus régional. Cela signifie que les participants au réseau ne stockent plus toutes les transactions, mais seulement les données « locales » de leurs « voisins » et dépendent des « autres régions » pour faire de même avec soin. La dernière question est de savoir si ce concept de régionalisme peut réellement empêcher les attaques de double dépense. Pour être juste, il faut dire que la même question se pose pour les entreprises d’escalade d’Ethereum qui veulent profiter de la solution d’escalade.

Il est également à craindre que l’enchevêtrement et le hashgraph ne prennent en charge une grande quantité de données en raison de leur extensibilité et que cela n’entraîne une centralisation entre les nœuds du réseau qui assurent son fonctionnement. L’IOTA et Hashgraph Hedera semblent avoir une solution à ce problème : ils ont annoncé qu’ils raccourcissaient régulièrement l’enchevêtrement ou Hashgraph. Bien sûr, cela signifierait cependant que les réseaux pourraient réintroduire certains points névralgiques centralisés. Les responsables des deux projets affirment que les coordinateurs de l’enchevêtrement et le conseil de direction du Hashgraph n’ont qu’un rôle de soutien. Une fois que les deux projets auraient atteint une certaine taille et pertinence, ces « roues de soutien » ne seraient plus nécessaires, sur lesquelles les coordinateurs de l’IOTA et le Hashgraph Leadership Council perdraient de leur influence. D’ici là, le problème des ensembles de données trop volumineux aurait également pu être résolu. Mais d’ici là, il reste beaucoup à faire et les projets doivent d’abord atteindre l’échelle promise. Si l’enchevêtrement et le haschisch semblent tous deux prometteurs, ils n’ont pas encore apporté la preuve pratique définitive de ce qui est revendiqué.