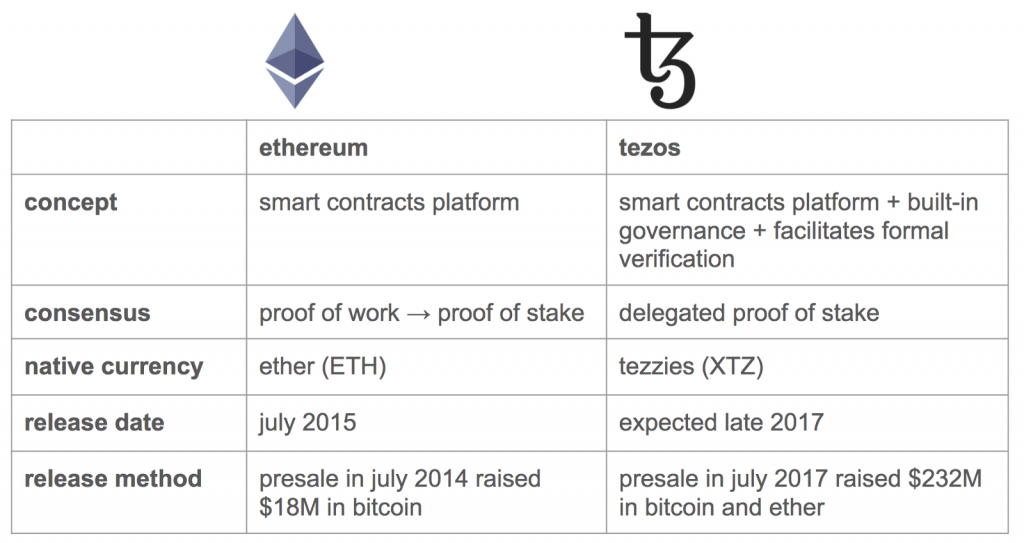

Tezos s’est introduit dans l’espace cryptographique en collectant 232 millions de dollars dans son ICO de l’époque. Depuis son OIC, sa date de lancement a été constamment retardée en raison de drames en coulisses et d’autres conflits. Tezos a été officiellement lancé en septembre 2018 et le moment est bien choisi pour voir ce projet passionnant. Alors, qu’est-ce que Tezos ?

Selon le site web Tezos, « Tezos est une nouvelle chaîne de blocs décentralisée qui se gouverne elle-même en établissant un véritable Commonwealth numérique.

Un Commonwealth est un groupe qui choisit d’être uni en raison de ses objectifs et de ses intérêts communs. L’objectif principal de Tezos est d’amener ses propriétaires de jetons à travailler ensemble pour prendre des décisions qui amélioreront leur protocole au fil du temps. Le jeton natif de Tezos est XTZ. De nombreuses caractéristiques du Tezos le rendent unique. Nous les examinerons plus loin dans ce guide. Pour l’instant, voyons quelques informations sur le projet. Si vous connaissez déjà les Tezos, et que vous voulez être en mesure d’obtenir cette cryptomonie, vous pouvez obtenir des Tezos au lien ci-dessous.

Une brève histoire de ce qu’est Tezos

Les co-fondateurs Arthur Breitman et Kathleen Breitman développent des Tezos depuis 2014 avec un noyau de développeurs. L’entreprise est basée en Suisse. Comme mentionné, ils ont levé 232 millions de dollars dans une OIC ouverte en seulement deux semaines, en acceptant des contributions de bitcoin et d’éther. Peu après son OIC historique, Tezos a dû faire face à de nombreux défis de gestion. Pour comprendre ces questions de gestion, vous devez savoir que la société fondatrice de Tezos s’appelle DLS (Dynamic Ledger Solutions) et que la société qui détient tous les fonds levés pendant l’OIC s’appelle « Fundación Tezos ».

Arthur et Kathleen Breitman ont eu une dispute publique avec le président de la Fondation Tezos, Johann Gevers. Apparemment, Gevers, qui contrôlait les fonds, a refusé de les verser aux Breitman. Ce différend a conduit au chaos au sein de la communauté et le taux de change estimé s’est effondré. Les Breitman ont publié une déclaration cinglante sur Gevers qui comprenait des mots comme « auto-intervention, auto-promotion et conflit d’intérêts ».

Finalement, après beaucoup de drame et une attention médiatique non désirée, Gevers a quitté la société après avoir reçu plus de 400 000 dollars de compensation. Maintenant, les choses se mettent enfin en place. Alors, sur ce point, entrons dans les détails.

Architecture Tezos

Vous ne pouvez pas répondre correctement à la question « qu’est-ce qu’un teint ? La chaîne de blocs Tezos utilise un middleware natif agonistique appelé « Network Shell ». Cela leur permet de développer un style modulaire avec un grand livre autosuffisant. Un protocole générique de chaîne de blocs est divisé en trois couches :

- Protocole de réseau : Il s’agit du protocole de commérage qui est responsable de l’écoute et de la transmission entre les nœuds.

- Protocole de transaction : C’est la couche transactionnelle qui définit le modèle comptable qui met en œuvre la chaîne de blocs.

- Protocole de consensus : assez explicite. Il définit le protocole de consensus qui aidera notre chaîne de blocs à parvenir à des accords sur le statut de nos transactions.

Chez Tezos, les deux derniers protocoles, Transaction et Consensus, sont combinés pour être appelés « Block Chain Protocol ». Le Network Shell aide à la communication entre le protocole de réseau et le protocole de blocage. La Network Shell est agnostique aux protocoles de transaction et de consensus.

Les deux comptes de Tezos

Les deux types de comptes que vous pouvez utiliser chez Tezos sont

- Comptes implicites.

- Comptes d’origine.

Comptes implicites

Ce sont les comptes les plus courants chez Tezos. Ils commencent par tz1 (ex : tz1cJywnhho2iGwfrs5gHCQs7stAVFMnRHc1). Il s’agit d’un simple compte généré à partir d’une paire de clés publiques/privées. L’adresse publique tz1 est dérivée de la clé publique et chaque compte tz1 possède sa propre clé privée. Ces comptes ont un titulaire et un solde.

Les comptes implicites ne peuvent pas avoir de délégué. Pour déléguer des fonds, ils doivent les transférer sur un compte d’origine, puis un délégué doit être établi.

Comptes d’origine

Outre les comptes implicites, vous disposez également de comptes pour vos contrats intelligents, appelés comptes d’origine. Ceux-ci commencent par KT1 (Ex : KT1Wv8Ted4b6raZDMoepkCPT8MkNFxyT2Ddo). Ces comptes comportent les champs suivants :

- Manager – C’est la clé privée du compte

- Montant – Montant Tz sur ce compte

- Délégable – Si les fonds de ce compte peuvent être délégués pour la cuisson

- Champs délégués – Informations sur les personnes à qui a été délégué ce compte de boulangerie.

Un compte d’origine peut déléguer ses fonds au compte implicite du boulanger. Nous parlerons des boulangers plus tard.

Tezos a trois capacités uniques :

- La gouvernance dans la chaîne et l’autocorrection.

- Mécanisme de consensus sur la preuve liquide

- Des contrats intelligents avec vérification formelle.

- Passons en revue chacune d’entre elles une par une.

Gouvernance dans la chaîne et autocorrection

Pour comprendre l’importance de la gouvernance en chaîne et de l’autoréforme, il faut d’abord comprendre le mot en F dans la communauté cryptographique, les fourchettes.

Une bifurcation est une condition par laquelle l’état de la chaîne de blocs diffère dans les chaînes où une partie du réseau a une perspective différente de l’historique des transactions qu’une autre partie du réseau. C’est en gros ce qu’est une bifurcation, c’est une divergence dans la perspective de l’état de la chaîne de blocs. Une fourchette peut être réalisée avec une fourchette souple ou avec une fourchette dure.

Qu’est-ce qu’une fourchette souple ?

Chaque fois qu’une chaîne doit être mise à jour, il y a deux façons de le faire : une fourchette souple ou une fourchette dure. Considérez le soft fork comme une mise à jour logicielle compatible avec les anciennes versions. Qu’est-ce que cela signifie ? Supposons que vous exécutez MS Excel 2005 sur votre ordinateur portable et que vous voulez ouvrir une feuille de calcul intégrée à MS Excel 2015, vous pouvez toujours l’ouvrir car MS Excel 2015 est compatible avec les versions antérieures.

MAIS, cela dit, il y a une différence. Toutes les mises à jour dont vous pouvez bénéficier dans la nouvelle version ne vous seront pas visibles dans la version précédente. Pour revenir à notre analogie avec MS Excel, supposons qu’il existe une fonction qui vous permette de mettre les GIF dans le tableur dans la version 2015, vous ne verrez pas ces GIF dans la version 2005. Donc, en gros, vous verrez tout le texte, mais pas le GIF.

Qu’est-ce qu’une fourchette dure ?

La principale différence entre une fourchette souple et une fourchette dure est qu’elle n’est pas compatible avec la version précédente. Une fois que vous l’utilisez, il n’y a plus de retour possible. Si vous n’adhérez pas à la version actualisée de la chaîne de fermeture, vous n’aurez accès à aucune des nouvelles mises à jour et vous ne pourrez pas interagir avec les utilisateurs du nouveau système. Pensez à la PlayStation 3 et à la PlayStation 4. Vous ne pouvez pas jouer à des jeux PS3 sur PS4 et vous ne pouvez pas jouer à des jeux PS4 sur PS3.

Andreas Antonopoulos décrit ainsi la différence entre une fourchette dure et une fourchette souple : « Si un restaurant végétarien décidait d’ajouter du porc à son menu, il serait considéré comme une fourchette difficile. S’ils décidaient d’ajouter des plats végétariens, tous les végétariens pourraient manger végétarien, il n’est pas nécessaire d’être végétarien pour manger là, on pourrait être végétarien pour manger là et les mangeurs de viande pourraient manger là aussi, donc c’est une fourchette souple.

Une chose doit être claire ici. Les fourches ne sont pas une mauvaise chose. Une plate-forme de qualité doit évoluer et être mise à jour en permanence. Pour ce faire, il est absolument nécessaire qu’un système passe constamment par des fourches dures et souples. Le principal problème réside dans les fourchettes controversées qui divisent la communauté.

L’exemple le plus évident est celui de toutes les fourchettes difficiles que Bitcoin et Bitcoin Cash ont traversées. Bitcoin a été divisé en Bitcoin et Bitcoin Cash, tandis que Bitcoin Cash a été plus tard divisé en Bitcoin Cash et Bitcoin SV. La division entre Bitcoin Cash et Bitcoin SV a été particulièrement moche. Elle a déclenché ce qu’on appelle les « guerres du haschisch ».

La guerre du haschisch consistait essentiellement à utiliser ces deux chaînes en utilisant leur pouvoir de hachage pour extraire la chaîne la plus longue. Celui qui a la plus longue chaîne est censé devenir la chaîne dominante de Bitcoin Cash. Cette position inutile a fait couler toute la communauté cryptographique alors que le marché tout entier perdait de sa valeur. Pire encore, elle a divisé en deux la communauté Bitcoin Cash.

C’est exactement ce que Tezos voulait éviter.

Comme le dit Kathleen Breitman, « La grande ironie de bitcoin est qu’il est en fin de compte un outil de consensus communautaire, mais il est [entaché] par une énorme animosité. Le tezo permet à l’innovation de se produire de manière systématisée, par opposition à une innovation née de la politique. Vous ne trouverez pas deux personnes qui détestent la politique plus qu’Arthur et moi. C’est l’idée derrière Tezos : formaliser ce processus extraordinairement informel.

Comment les Tezos atténuent-ils ce phénomène ?

Les Tezos atténuent les bifurcations controversées par l’auto-réforme et la gouvernance en chaîne. L’autoréforme permet d’améliorer la chaîne de verrouillage sans avoir à passer par une fourchette dure. La gouvernance en chaîne signifie simplement voter sur la plateforme pour un amendement proposé. Grâce à une combinaison de la gouvernance en chaîne et d’un événement d’autoréforme, le processus de vote peut être modifié, également appelé amendement, selon les besoins. Les acteurs du système (voir ci-dessous) sont responsables du vote. La conception de ce système permet une évolution en douceur de la chaîne de blocage au lieu de devoir utiliser une fourche rigide.

D’accord, comment cela fonctionne-t-il exactement ?

Les développeurs soumettent indépendamment des propositions de mise à jour des protocoles et demandent une compensation pour leur travail.

La demande d’indemnisation garantit que les promoteurs ont une forte incitation économique à contribuer à l’écosystème.

La proposition passe par une période d’essai au cours de laquelle la communauté teste le protocole et le critique pour d’éventuelles améliorations.

Après des essais répétés, les détenteurs de tezos peuvent voter sur l’approbation ou non de la proposition.

Une fois qu’une mise à niveau légitime est décidée, un « hot swap » se produit dans le protocole, qui lance la nouvelle version du protocole.

Grâce à ce système, le protocole est mis à jour de manière passive et décentralisée. Chaque mise à jour de protocole passe par plusieurs périodes d’essai et reçoit un retour d’information pertinent de la part de la communauté. Cela permet de s’assurer que toutes les améliorations qui se produisent ont le cachet de l’approbation de la majorité de la communauté. Cela permet d’éviter que la communauté ne soit divisée à coups de fourchette.

Test de pieux liquides

1

Le mécanisme du consensus est le cœur et l’âme d’un réseau décentralisé. Il ne sert à rien de connecter plusieurs nœuds par le biais d’un réseau étendu s’il n’existe pas de méthodes concrètes leur permettant de communiquer entre eux et de prendre une décision. Lorsque Satoshi Nakamoto a créé Bitcoin, il y a intégré le mécanisme du consensus sur le test de travail. L’idée du PWM est assez simple :

Demandez aux mineurs d’utiliser leur puissance informatique pour résoudre des énigmes cryptographiques difficiles.

Récompensez les mineurs qui ont réussi à résoudre ces énigmes.

C’est aussi simple que cela. Ces puzzles sont si difficiles qu’ils nécessitent généralement une grande partie de la puissance de votre ordinateur. Bien que le P.O.W. ait été définitivement efficace lorsqu’il a commencé, il a beaucoup de problèmes :

Tout d’abord, le test est un processus extrêmement inefficace en raison de la grande quantité d’énergie qu’il consomme.

Les individus et les organisations qui peuvent se permettre des ASIC plus rapides et plus puissants sont généralement plus susceptibles de s’engager dans l’exploitation minière que les autres.

Le prisonnier de guerre conduit à la centralisation.

Pour contrer les problèmes des prisonniers de guerre, un nouveau protocole de consensus appelé « Test de participation » ou POS a été créé.

Qu’est-ce que le test de participation ?

Le test de participation rendra virtuel l’ensemble du processus d’exploitation minière et remplacera les mineurs par des validateurs.

C’est ainsi que le processus fonctionnera :

Les validateurs devront conserver une partie de leurs pièces comme pari.

Après cela, ils commenceront à valider les blocs. C’est-à-dire que lorsqu’ils découvrent un bloc qu’ils pensent pouvoir ajouter à la chaîne, ils le valident en faisant un pari sur celui-ci.

Si le bloc est ajouté, les validateurs recevront une récompense proportionnelle à leurs paris.

Toutefois, cela peut poser problème, car elle inclut toujours la communauté entière et n’est peut-être pas la méthode la plus évolutive. C’est pourquoi de nombreuses chaînes de blocs modernes telles que EOS, Cardano, Lisk, NEO, etc. sont construites à l’aide d’un protocole délégué. EOS et Lisk utilisent un protocole de test de participation déléguée où un nombre fixe de délégués est choisi à l’avance. Ces délégués sont responsables du consensus et du bien-être général du réseau.

Le mécanisme de consensus des Tezos est similaire à celui-ci, mais avec une petite différence. Au lieu d’une délégation hardcore, Tezos intègre un modèle de démocratie liquide dans son

Comment fonctionne la démocratie liquide ?

Il s’agit d’un système qui assure une transition en douceur entre la démocratie directe et la démocratie représentative.

Le processus présente les caractéristiques suivantes :

- Les gens peuvent voter directement sur leurs politiques.

- Les gens peuvent déléguer leurs responsabilités de vote à un délégué qui peut voter leurs politiques à leur place.

- Les délégués eux-mêmes peuvent déléguer leurs responsabilités de vote à un autre délégué qui peut voter en leur nom. Cette propriété où un délégué peut nommer son propre délégué est appelée transitivité.

- Si une personne qui a délégué son vote n’aime pas le vote que ses délégués ont choisi, elle peut simplement récupérer son vote et voter sur la politique elle-même.

Quels sont donc les avantages d’une démocratie liquide ?

- L’opinion de chaque personne compte et joue un rôle important dans l’élaboration de la politique finale.

- Pour devenir délégué, il suffit de gagner la confiance d’une personne. Vous n’avez pas besoin de dépenser des millions de dollars dans des campagnes électorales coûteuses. De ce fait, la barrière d’entrée est relativement faible.

- Le choix entre la démocratie directe et la démocratie déléguée permet une représentation plus équitable des groupes minoritaires.

Enfin, il dispose d’un modèle évolutif. Toute personne qui n’a pas le temps de voter sur ses politiques peut simplement déléguer ses responsabilités de vote.

Qu’est-ce que le test du pieu liquide ?

Contrairement au DPoS (Test de participation des délégués), il n’y a pas de règle absolue selon laquelle les délégués doivent être sélectionnés. Il appartient entièrement au participant de décider de ce qu’il veut faire. Très bien, commençons par le LPoS.

Tezos est une preuve liquide du système de pari qui exige que l’on parie un certain nombre de jetons Tezos pour participer au consensus de la chaîne de blocs. Le processus de jalonnement des tezos chips (XTZ) s’appelle la cuisson.

Les détenteurs de jetons, également appelés « boulangers », peuvent déléguer leurs droits de validation à d’autres détenteurs de jetons sans en transférer la propriété. Contrairement à l’EOS, la délégation est facultative.

Les blocs de cuisson

Vous trouvez et ajoutez des blocs à la chaîne de blocs Tezos grâce à un processus appelé « cuisson ». C’est ainsi que cela fonctionne :

- Les boulangers obtiennent des droits de blocage en fonction de leur participation.

- Chaque bloc est cuit par un boulanger au hasard, puis notarié par 32 autres boulangers au hasard.

- Si le bloc est prêt à partir, il est alors ajouté à la chaîne de blocs.

- Le boulanger qui réussit obtient une récompense en bloc et peut facturer des frais de transaction pour toutes les transactions au sein du bloc.

Comme mentionné ci-dessus, les détenteurs de jetons ont la possibilité de déléguer leurs droits de cuisson à d’autres détenteurs sans transmettre la propriété de leurs jetons. À la fin de la cuisson, le boulanger partagera ses récompenses avec les autres délégués.

Contrats intelligents et vérification formelle

Les tezos ont été encodés en OCaml. Les contrats intelligents qui seront exécutés sur les Tezos seront créés à l’aide de Michelson. Qu’est-ce que ces langues ont de si particulier ? Ces deux langues s’avèrent être des langues fonctionnelles.

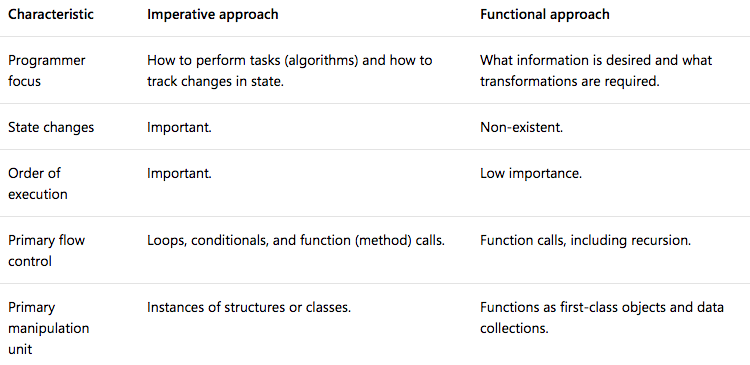

En ce qui concerne les langues, elles appartiennent à deux familles :

Impératif

Fonctionnel.

Langages de programmation impérative

Dans une approche impérative, le codeur doit écrire toutes les étapes que l’ordinateur doit suivre pour atteindre un objectif. Tous nos langages de programmation traditionnels tels que C++, Java et même Solidity sont des langages de programmation indispensables. Ce type d’approche de programmation est également appelé programmation algorithmique.

Prenons un exemple de ce que nous entendons par là. Regardons le C++. Supposons que nous voulions ajouter 5 et 3.

int a = 5 ;

int b = 3 ;

int c ;

c= a + b ;

Ainsi, comme vous pouvez le voir, le processus d’ajout comporte plusieurs étapes et chaque étape modifie constamment l’état du programme, car elles se déroulent toutes individuellement.

Un processus d’ajout s’est déroulé en quatre étapes et les étapes sont les suivantes

Déclarer un entier a et lui attribuer la valeur 5.

Déclarer un entier b et lui attribuer la valeur 3.

Déclarer un nombre entier c.

Additionner les valeurs de et b et les stocker dans c.

Langages de programmation fonctionnels

La deuxième famille de langages de programmation est celle des langages fonctionnels. Ce style de programmation a été créé pour construire une approche fonctionnelle de la résolution de problèmes. Ce type d’approche est appelé programmation déclarative.

Alors, comment fonctionne la programmation fonctionnelle ?

Supposons qu’il existe une fonction f(x) que nous voulons utiliser pour calculer une fonction g(x) et que nous voulons ensuite l’utiliser pour travailler avec une fonction h(x). Au lieu de les résoudre tous dans une seule séquence, nous pouvons simplement les regrouper en une seule fonction comme ceci :

h(g(f(x))

Cela rend l’approche fonctionnelle plus facile à raisonner mathématiquement. C’est pourquoi les programmes fonctionnels sont censés être une approche plus sûre pour créer des contrats intelligents. Cela contribue également à simplifier la vérification formelle, ce qui signifie qu’il est plus facile de démontrer mathématiquement ce qu’un programme fait et comment il agit.

Prenons un exemple concret et voyons pourquoi cela peut être extrêmement critique et même sauver des vies dans certaines conditions

Supposons que nous codions un programme qui contrôle le trafic aérien.

Comme vous pouvez l’imaginer, le codage d’un tel système exige un haut degré de précision et d’exactitude. Nous ne pouvons pas simplement coder aveuglément quelque chose et espérer le meilleur lorsque la vie des gens est en jeu. Dans de telles situations, nous avons besoin d’un code dont on peut démontrer le fonctionnement avec un degré élevé de certitude mathématique.

C’est précisément la raison pour laquelle l’approche fonctionnelle est si souhaitable. C’est pourquoi Tezos utilise OCaml et ses contrats intelligents utilisent Michelson.

Le tableau suivant compare l’approche impérative à l’approche fonctionnelle.

Examinons donc les avantages de l’approche fonctionnelle :

Il permet de créer un code de haute sécurité car il est plus facile de tester le comportement mathématique du code.

Elle augmente la lisibilité et la maintenabilité car chaque fonction est conçue pour effectuer une tâche spécifique. Les fonctions sont également indépendantes de l’État.

Le code est plus facile à réfracter et toute modification du code est plus facile à mettre en œuvre. Cela facilite le développement répétitif.

Les fonctions individuelles peuvent être facilement isolées, ce qui les rend plus faciles à tester et à déboguer.

En savoir plus sur Michelson

Michelson est un langage fortement typé, basé sur la pile.

Dans Ethereum, les contrats intelligents sont écrits dans Solid ou Viper et compilés en code octet EVM, qui s’exécute ensuite dans la machine virtuelle Ethereum (EVM). Dans les Tezos, il n’y a pas d’étapes supplémentaires inutiles et le propre code de Michelson s’exécute dans la machine virtuelle des Tezos.

Quel est l’avantage de cette approche ? Il peut être facilement lu par l’homme, ce qui aidera à construire les tests de relecture et à éviter les erreurs.

Conclusion

Alors, voilà. Tezos est un projet extrêmement intriguant qui a malheureusement été éclipsé par tous les drames en coulisses. Ce projet mérite une analyse plus approfondie car il apporte une utilité intéressante à l’espace de la chaîne de blocs. Nous devons maintenant attendre et découvrir s’ils peuvent justifier le battage qu’ils ont généré après leur OIC.

Si vous voulez obtenir des Tezos au meilleur prix, vous pouvez le trouver en cliquant juste en dessous.