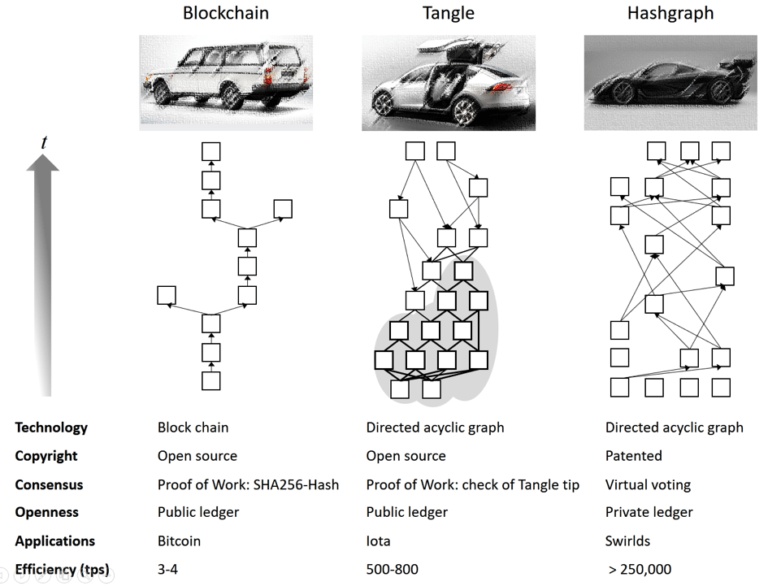

Łańcuch blokowy Bitcoin jest powszechnie uważany za oryginalny łańcuch blokowy, ponieważ jest to pierwsze wdrożenie nowej technologii, która jest powszechnie określana dzisiaj jako technologia rozproszonej księgi głównej (DLT). Po narodzinach łańcucha bloków Bitcoin 1.0 pojawiła się programowalna wersja Ethereum jako łańcuch bloków 2.0, a wkrótce trzecia generacja, łańcuch bloków 3.0 w postaci IOTA, Nano lub Hashgraph. Podział rozwoju na te poszczególne etapy jest uproszczeniem, ponieważ najnowsza generacja technologii łańcuchów blokowych nie jest nawet odpowiednio scharakteryzowana jako łańcuch blokowy. Słowem kluczowym jest tu raczej DAG lub wykres cykliczny. Projekty oparte na tej technologii nie są tak naprawdę łańcuchami blokowymi. Zamiast tego, IOTA, Nano i Bajtocka są opisane jako koncepcje post-blokowe. Dlaczego jednak falowniki i użytkownicy linek blokujących mieliby zastępować oryginalną technologię linek blokujących nowym „wariantem DLT”?

Pozorna słabość obecnych łańcuchów blokowych

W teorii technologia łańcuchów blokowych pierwszej i drugiej generacji już wywróciła świat do góry nogami. Wydaje się, że nie ma prawie żadnego pola, które nie mogłoby być zasadniczo zmienione przez łańcuch blokowy. W praktyce jednak sytuacja była nieco inna.

Obecnie łańcuchy blokujące takie jak Bitcoin i Ethereum podlegają nierozwiązanym ograniczeniom: do tej pory nie osiągnęły one znaczącego sukcesu skalowania. Oznacza to, że wszystkie te protokoły łańcucha blokowego są ograniczone pod względem wydajności i szybkości transakcji. Podczas gdy starsze systemy takie jak PayPal mogą przetwarzać około 200 transakcji na sekundę (tps), a Visa nawet 56.000 tps, Ethereum obecnie obsługuje tylko maksymalnie 20 tps, podczas gdy Bitcoin osiąga wydajność tylko 7 transakcji na sekundę. Dlatego Bitcoin & Co. nie jest w stanie sprostać obecnym systemom płatności w naszych czasach.

Ale dlaczego to ograniczenie techniczne istnieje? Odpowiedź jest prosta: protokoły łańcuchów blokowych nie są powolne ze względu na pewne nieodłączne bariery skalowalności. Ograniczenie to jest raczej wynikiem „świadomej” decyzji: zbudowania zdecentralizowanej sieci blokującej. Jednym z centralnych elementów sieci bloków publicznych, takich jak Bitcoin i Ethereum, jest zapewnienie każdemu możliwości obsługi węzła sieciowego. Każdy węzeł przetwarza każdą pojedynczą transakcję i dlatego musi przechowywać na swoim komputerze całą historię transakcji sieci blokowej. Publiczne łańcuchy blokad są tylko tak mocne, jak ich najsłabsze ogniwo. Skalowalność, a tym samym wydajność i szybkość transakcji, zależy od przepustowości najsłabszego węzła. Oczywiście można by odrzucić słabe węzły, ale wtedy zostałaby naruszona kluczowa własność odporności cenzury, ponieważ niektórzy członkowie sieci zostaliby celowo wykluczeni. Dlatego właśnie właśnie ten dylemat pomiędzy decentralizacją, bezpieczeństwem i skalowalnością uniemożliwia osiągnięcie szybkości transakcji i wydajności tradycyjnych systemów, takich jak Visa czy PayPal.

Rozwiązanie Blockchain

Badania w społecznościach Bitcoin i Ethereum są w ciągłym ruchu. W każdym ekosystemie opracowywane są rozwiązania w zakresie skalowania. Po stronie Bitcoin’a, Lightning Network i RootStock to dwa z najbardziej znanych podejść. W Ethereum, rozwiązania takie jak Sharding, Plasma czy Caspar są na szczycie listy. Próby takie jak Lightning Network lub Sharding sugerują, że odpowiedzią na pytanie skalujące jest to, że nie wszyscy uczestnicy – lub węzły w sieci – muszą znać wszystkie informacje przez cały czas, aby sieć była zsynchronizowana. Na tym podejściu opiera się również DAG lub ukierunkowany wykres acykliczny.

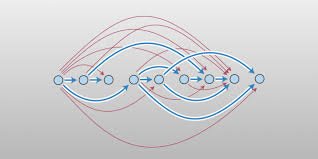

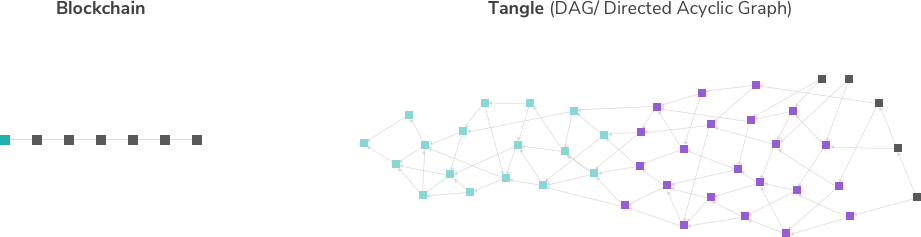

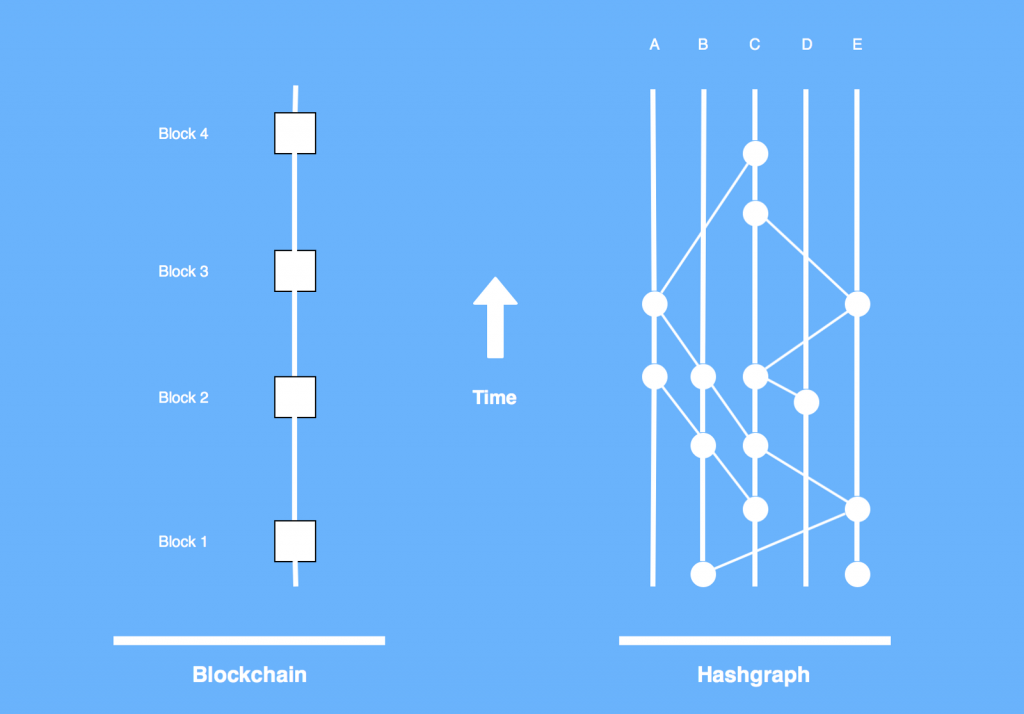

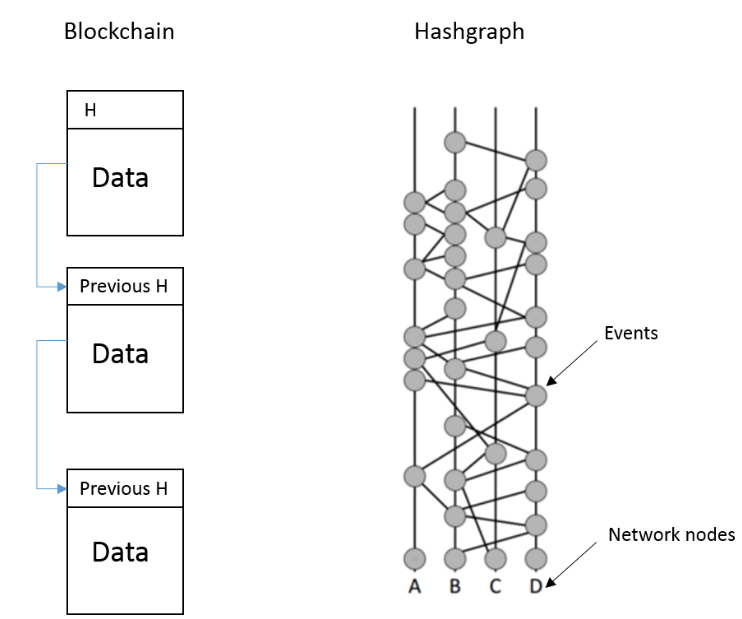

DAG pracuje według schematu „poziomego”, natomiast łańcuch blokowy oparty jest na architekturze „pionowej”. Za pomocą łańcucha bloków górnicy tworzą nowe bloki, które są dodawane do łańcucha bloków. Z drugiej strony, „pozioma” struktura DAG-ów pozwala na bezpośrednie powiązanie operacji z innymi operacjami, bez umieszczania ich najpierw w bloku. W ten sposób nie ma potrzeby czekania na potwierdzenie kolejnego bloku. Jednocześnie nie wszyscy uczestnicy sieci muszą potwierdzać aktualizację bloku. Ponieważ koncepcja DAG nie obejmuje ani bloków, ani górników, nie istnieje łańcuch bloków pełnych transakcji, a zatem nie ma „łańcucha bloków”. Struktura DAG przypomina raczej „labiryntową” sieć licznych transakcji. Dlatego też często nazywa się go Tangle – termin, który pojawia się wielokrotnie, szczególnie w związku z projektem IOTA. Jednak Tangle ma te same właściwości co łańcuch bloków: nadal jest rozproszoną bazą danych opartą na sieci peer-to-peer. Tak więc, Tangle jest również mechanizmem zatwierdzania rozproszonego podejmowania decyzji.

Jak działa Tangle?

Splątanie się powstaje poprzez łączenie poszczególnych transakcji w sieci. Powiązanie wynika z faktu, że każda nowa niepotwierdzona transakcja musi potwierdzić jedną lub dwie dodatkowe transakcje, zanim niepotwierdzona transakcja będzie mogła zostać przetworzona i potwierdzona. W przeciwieństwie do łańcucha blokującego Bitcoin lub Ethereum, nie tylko górnicy są odpowiedzialni za potwierdzanie transakcji. W przypadku plątaniny, to zadanie przetwarzania i zatwierdzania nowych transakcji jest obowiązkiem wszystkich aktywnych uczestników w plątaninie lub sieci. W ten sposób nie tylko dodawane są nowe transakcje, ale także pośrednio potwierdzana jest cała historia transakcji. Inicjator transakcji” nie uiszcza opłaty bezpośredniej za przetwarzanie własnych transakcji, a jedynie dokonuje płatności pośrednio (z upoważnienia urzędnika zatwierdzającego) poprzez potwierdzenie innych transakcji.

Działania w sieci, które nie zostały jeszcze potwierdzone, są powszechnie nazywane „wskazówkami”. Aby uzyskać potwierdzenie, te „wskazówki” muszą potwierdzić inne transakcje. Algorytm zwany łańcuchem Markov Monte Carlo zapewnia, że uczestnicy sieci nie tylko potwierdzają swoje własne transakcje.

Powód, dla którego transakcje muszą być potwierdzone, jest oczywisty: należy unikać problemu podwójnego liczenia. Podobnie jak w przypadku zwykłego łańcucha blokowego, jednostki kryptograficzno-walutowe – w przypadku tokena IOTA – muszą być powstrzymane przed próbami podwójnego wydatkowania. Na przykład, jeśli Alice wysyła dziesięć żetonów IOTA do Boba, Charlie sprawdza saldo żetonów IOTA Alice przed tą transakcją. Gdyby Alice miała tylko pięć żetonów IOTA, jej saldo byłoby zbyt niskie, aby transakcja była ważna. Charlie nie będzie chciał potwierdzić tej transakcji, ponieważ jest zainteresowany potwierdzeniem swojej własnej transakcji i najprawdopodobniej stanie się to tylko wtedy, gdy sam nie potwierdzi żadnych nieważnych transakcji.

Jak sama nazwa wskazuje, plątanina jest ostatecznie plątaniną transakcji. Tangle ma koncepcję zwaną „zaufaniem potwierdzającym”, dzięki czemu w tej „labiryntowej” grupie transakcji, w której Alicja dwukrotnie wydała ten sam żeton IOTA, nie powstają żadne dwa oddzielne oddziały. Ponieważ jest to poziom zaufania i akceptacji, jaki reszta plątaniny daje transakcji. Dlatego każda transakcja ma określony procent, w zależności od liczby napiwków (niepotwierdzonych transakcji), które ją przyjmują. Ma to na celu zapewnienie, że tylko jeden oddział zwycięża, a mianowicie ten, który ma największe zaufanie do potwierdzenia.

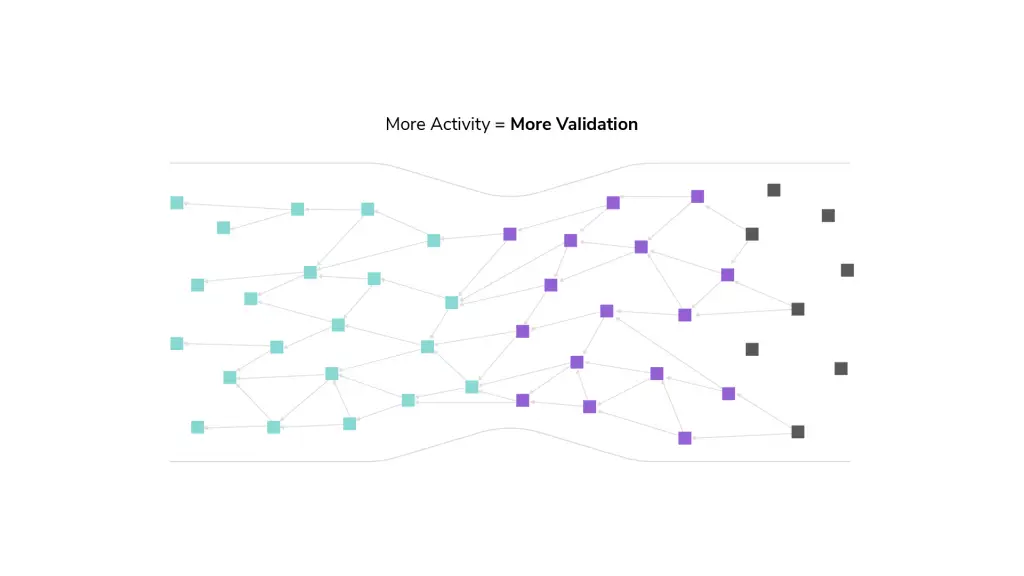

To właśnie ta koncepcja powinna umożliwić lepsze skalowanie każdego projektu DAG. To, co powoduje korek w łańcuchu blokowym i spowalnia sieć, powinno sprawić, że plątanina będzie jeszcze bezpieczniejsza i szybsza: im więcej uczestników sieci i im więcej transakcji jest przetwarzanych, tym lepsze jest przetwarzanie transakcji oczekujących – taka jest teoria. Jak dotąd sieć IOTA jest nadal dość niewielka, dlatego też wniosek nie może być z całą pewnością zatwierdzony. Jednak największe projekty plączące się, IOTA i Nano, wskazują, że obecnie mogą przetwarzać odpowiednio ~1000 i 7000 tps.

IOTA – Szkielet Internetu Rzeczy?

Projekt IOTA powstał w wyniku uruchomienia sprzętu pracującego nad nowym trójwymiarowym mikroprocesorem o nazwie „Jinn”. W przyszłości ten element sprzętowy powinien umożliwiać każdemu pojazdowi, każdej mikrofalówce i każdej lodówce komunikację za pośrednictwem sieci IOTA bez konieczności funkcjonowania jako zwykły komputer. Od początku swojego rozwoju projekt IOTA, ze względu na jego nieodłączną skalowalność, był postrzegany jako predestynowane rozwiązanie oczywistego problemu efektywnego przetwarzania transakcji w przyszłej gospodarce maszynowej.

Dziś eksperci nie wydają się kwestionować faktu, że nasz świat stanie się jednym wielkim internetem rzeczy. Już dziś nasz smartfon produkuje duże ilości danych. Wyobraźcie sobie, o ile więcej będzie danych, kiedy nasz samochód stanie się smartfonem, nasz dom stanie się inteligentny, a nasze miasto stanie się inteligentne. W naszych czasach, gdy dane są cyfrową ropą naftową, a więc nowym skarbem, przychody generowane przez biznes danych będą ogromne. Oczywiście, wartości te nie powinny być po prostu zbierane przez wielkie firmy technologiczne. Jako uniwersalny protokół agnostyczny, IOTA może funkcjonować jako publiczna, zdecentralizowana i samoregulująca się sieć „machine-to-machine”, poprzez którą poszczególne maszyny mogą komunikować się niezależnie bez pośredników i w ten sposób przenosić papiery wartościowe.

Futurystycznym, choć często przywoływanym, przykładem jest inteligentny samochód. Ten inteligentny samochód może mieć kiedyś tożsamość i „elektroniczną torebkę”. Dzięki temu wyposażeniu inteligentny samochód mógłby płacić za różne usługi, takie jak paliwo (w przyszłości prawdopodobnie prąd zamiast benzyny), ubezpieczenie, mycie czy opłaty za przejazd. Nawet zapłata za bilet parkingowy powinna być możliwa, tym bardziej, że sieć IOTA nie posiada rzeczywistej opłaty transakcyjnej i dlatego wydaje się być predestynowana do „mikropłatności”, czyli bardzo małych płatności.

W związku z tym pojazd przyszłości powinien być nie tylko samojezdnym samochodem, ale powinien także samodzielnie płacić za wykorzystywane usługi i być w stanie oferować własne usługi. Koncepcja „mobilność jako usługa” może być bardziej atrakcyjna w takiej gospodarce maszynowej napędzanej przez sieć IOTA. Dopóki jeden z właścicieli samochodów nie będzie potrzebował swojego pojazdu, jego samochód będzie mógł oferować swoje usługi w zakresie prowadzenia pojazdów płatnym pasażerom. Przewożąc klientów i pobierając opłatę za pośrednictwem elektronicznego portfela, samochód generuje swego rodzaju pasywny dochód dla właściciela, zamiast tylko siedzieć na parkingu. Jako autonomiczny podmiot gospodarczy, możliwości takiego pojazdu w przyszłości wydają się być nieograniczone. Ostatecznie, my, ludzie, odnosimy korzyści, ponieważ nasz czas może być bardziej efektywnie zoptymalizowany. Na przykład, jeśli pasażerowi bardzo się spieszy, może on również nakazać, aby inne pojazdy, które się mniej spieszą, usunęły się z drogi – oczywiście, opłata byłaby wnoszona bezpośrednio do innych pojazdów za pośrednictwem sieci IOTA za pomocą żetonów IOTA, aby oczyścić drogę.

Założyciele sieci IOTA są całkiem pewni siebie: Podczas gdy ludzkość już teraz tworzy Internet przedmiotów poprzez ich cyfryzację i wyposażenie w czujniki, IOTA powinna mieć możliwość zrobienia kroku naprzód: Gospodarka przedmiotów, w której dane i urządzenia SI mogą samodzielnie dzielić się swoimi cyfrowymi zasobami na rynkach nowej gospodarki maszynowej.

Jeśli chodzi o IOTA, jednym z najbardziej imponujących faktów jest fakt, że w ramach projektu udało się stworzyć fundację w Niemczech. Jest to zaskakujące, ponieważ Niemcy są uważane za jeden z najtrudniejszych krajów do założenia fundacji. Ponadto, Fundacja IOTA ma wpływowych doradców w zarządzie swojej fundacji. Na przykład, „CDO” Volkswagena Johanna Jungwirtha jest członkiem zarządu. Robert Bosch Ventures jest również członkiem rady doradczej, a jego fundusz dokonał już znacznych inwestycji w IOTA.

W połowie kwietnia w Holandii uruchomiono pierwszą na świecie stację do ładowania pojazdów elektrycznych, w której ładowanie i płatności można dokonywać za pomocą IOTA. Ładowarka została zainstalowana przez ElaadNL, instytut badawczy zajmujący się innowacjami. Dla zespołu IOTA jest to jeden z pierwszych kroków w kierunku rzeczywistej adopcji.

Niedawno zespół IOTA ujawnił długo oczekiwany sekret dotyczący tak zwanego Projektu Q. Dzięki Qubicowi, protokół IOTA będzie nie tylko wspierał inteligentne umowy i wyrocznie, ale także formę rozproszonego przetwarzania danych. To sprawia, że IOTA jest programowalna. Jednocześnie bezpłatne mikrotransakcje powinny zapewnić, że zewnętrzna i rozproszona moc obliczeniowa może być wykorzystana do plątaniny IOTA. Celem Qubic’a jest udostępnienie globalnie niewykorzystanej mocy obliczeniowej dla IOTA tangle w celu dalszej poprawy wydajności sieci IOTA. Według założycieli IOTA, projekt Qubic jest jednym z najważniejszych kamieni milowych.

Hashgraph – Najnowsze emocje wśród DLT-ów

Oprócz plątaniny, termin „Hashgraph” powoduje również poruszenie na rynku. Ta nowo opracowana technologia zalicza się również do kategorii technologii księgi rozdzielonej (DLT). Idea Hashgrapha została opracowana przez Leemon Baird w połowie 2016 roku i pierwotnie została stworzona dla prywatnego sektora biznesowego. Własność intelektualna Hashgrapha należy do Swirlds, firmy założonej przez Baird Swirlds, która zajmuje się dystrybucją programu do tworzenia oprogramowania umożliwiającego eksperymentowanie z „Biblioteką Konsensusu Hashgrapha”. Dzięki CULedger, konsorcjum 6000 banków spółdzielczych w Ameryce Północnej, Hashgraph znalazł już potężnego klienta, który używa swojego zastrzeżonego oprogramowania Hashgraph, a nawet wolał go od takich alternatyw jak Hyperledger.

Ze względu na ten sukces w sektorze korporacyjnym, Swirlds uruchomił „Platformę Hedera Hashgraph”, aby wykorzystać opatentowaną przez Swirlds technologię Hashgraph do rozwoju publicznej sieci Hashgraph. Tak długo, jak kodeks źródłowy Hashgrapha Hedery będzie publicznie dostępny, a każdy może stać się częścią ekosystemu Hedery jako węzła sieciowego, projekt będzie nadal posiadał model zarządzania podobny do modelu Visa. Oznacza to, że będzie 39 organizacji, które stworzą swego rodzaju radę przywódczą. Dokładne warunki są obecnie finalizowane, a 39 członków zostanie ogłoszonych. Ze względu na tę strukturę z organem zarządzającym, nie będzie możliwe podzielenie kodu źródłowego w celu stworzenia alternatywnego projektu przy użyciu ciężkiej pracy.

Jak działa Hashgraph?

Podobnie jak w przypadku plątaniny, koncepcja Hashgrapha nie opiera się już na blokach, które są ułożone chronologicznie, tworząc łańcuch. Zamiast tego, tak zwane zdarzenia, które są ze sobą powiązane – stąd nazwa „Hashgraph”. W tych „zdarzeniach” zawarte są następujące informacje: znacznik czasu, dwa różne skróty rodzicielskie oraz jedna lub więcej transakcji.

Podczas gdy w łańcuchu bloków zwycięski węzeł ma możliwość dodania nowego bloku z transakcjami do istniejącego łańcucha, w Hashgraphie wszystkie węzły w całej sieci informują się wzajemnie o aktualnym stanie i „wymieniają” ze sobą informacje. Podobnie jak w przypadku plątaniny, tworzony jest diagram „zdarzenia” lub połączenia transakcji, a transakcje są zorganizowane według chronologicznej sekwencji czasowej. Ta historia transakcji pozwala na osiągnięcie konsensusu co do kolejności poszczególnych transakcji.

Dzięki koncepcji Hashgrapha niezbędne informacje w sieci są również przekazywane za pomocą tzw. protokołu Gossip, protokołu komunikacyjnego. Do rozpowszechniania informacji w sieci, protokół Gossip jest uważany za najszybszą i najbardziej efektywną metodę komunikacji pomiędzy różnymi komputerami. Każdy komputer przekazuje otrzymane informacje do losowo wybranego komputera. Prowadzi to do gwałtownego rozprzestrzeniania się informacji w całej sieci.

Jednak samo rozpowszechnianie informacji w ramach sieci nie wystarczy, aby osiągnąć konsensus w sprawie wspólnych informacji. Aby to zrobić, każdy uczestnik sieci musi znać dokładną historię transakcji, a tym samym dokładną kolejność każdej z nich, co jest gwarantowane przez wspomniane już znaczniki czasu. Dlatego też algorytm konsensusu Hashgrapha wykorzystuje podejście „Plotkara-about-Gossip”. Każdy komputer w sieci dzieli się całą swoją wiedzą o tym, z jakimi kontami sieciowymi rozmawiali, z kim i kiedy. Albo bardziej technicznie rzecz biorąc: Każdy komputer dzieli się całą swoją wiedzą na temat Hashgrafu, który jest dokładną kolejnością wszystkich transakcji w sieci. Ponieważ każdy uczestnik sieci zawsze posiada aktualny Hashgraph, każdy komputer zna pełną historię transakcji. Wszyscy uczestnicy wiedzą, że wszyscy pozostali uczestnicy sieci mają wszystkie istotne informacje o transakcjach i ich zleceniach. Okoliczność ta pozwala na tzw. „wirtualne głosowanie”, ponieważ wszystkie węzły sieci posiadają kopię historii transakcji oraz informacje o tym, kto i o której godzinie otrzymał informacje, każdy z uczestników może obliczyć, jak będzie się zachowywał każdy z pozostałych uczestników sieci. Dlatego każdy węzeł zna decyzję drugiego, bez podejmowania skutecznej decyzji, czyli „głosowania”. Na podstawie tego „głosowania bez prawa głosu” istnieje konsensus wśród uczestników sieci, chociaż nie muszą oni przeprowadzać między sobą zasobochłonnej procedury koordynacji.

Co ciekawe, algorytmy głosowania stosowane w Hashgrafie mają obecnie ponad 35 lat i są wykorzystywane w nieco zmodyfikowanej formie. Są one tak użyteczne, ponieważ mają matematycznie udowodniony poziom bezpieczeństwa, który jak dotąd nie może zostać przekroczony. Eksperci stojący za Hashgrafem twierdzą zatem – i odwołują się do dowodów matematycznych – że Hashgraph jest jedyną technologią DLT, która jest A-BFT (Asynchroniczna Tolerancja Bizantyjskiego Uskoku). Według nich oznacza to, że dopóki mniej niż 1/3 uczestników sieci nie ma zamiaru oszukiwać sieci, wśród komputerów zawsze można znaleźć konsensus co do stanu sieci i historii transakcji.

Plan Wizji Przyszłości dla Hashografu

Jako forma technologii DLT, Hashgraph ma również na celu radykalną zmianę struktury i organizacji dzisiejszego Internetu, a wraz z nim świata. Staje się coraz bardziej oczywiste, że Internet w swojej obecnej formie ma poważne wady, z których część wynika z pierwotnych wad wrodzonych. Dzisiaj duże, scentralizowane obiekty serwerowe są podstawą naszego globalnego Internetu. Z powodu tych ataków hotspoty, rzeczy takie jak hacki, spam, ataki BotNet lub DDoS są częścią codziennego życia online. Raz po raz przypominamy sobie o tym fakcie w rzeczywistości.

Hashgraph postrzega siebie jako potencjalne rozwiązanie tych problemów. Dzięki Hashgrafowi powinno być możliwe stworzenie „Internetu Wspólnych Światów”, który minimalizuje wiele zagrożeń dla bezpieczeństwa, jakie istnieją obecnie, jednocześnie eliminując izolację. Ponadto ten nowy, sterowany haszyfem Internet powinien w przyszłości pozwolić każdemu na stworzenie własnego świata, własnej społeczności, ponieważ oprócz niewystarczającego bezpieczeństwa, Internet cierpi również z powodu izolacji. Oznacza to, że Internet jako całość składa się z masowo izolowanych systemów, które nie są ze sobą domyślnie połączone, co sprawia, że komunikacja między tymi oddzielnymi silosami jest żmudna i skomplikowana. Chociaż Internet wydaje się być na powierzchni doskonale połączoną siecią, to jednak nadal składa się z niezliczonych odrębnych światów, które wymagają wielu zasobów.

Protokół hash chart, który w przeciwieństwie do konwencjonalnych protokołów blokowych pozwala już na skalowalność w swoim podstawowym protokole, ma na celu zasadniczą zmianę także internetowego modelu przechowywania danych. Zdaniem ekspertów, przechowywanie danych musi być szeroko rozpowszechnione w sieciach i wewnątrz nich. Za udostępnienie swoich możliwości przechowywania danych odpowiedni uczestnicy sieci byliby wynagradzani na miejscu za pośrednictwem mikropłatności. Finansowanie dużych, scentralizowanych jednostek serwerowych do przechowywania danych nie byłoby już potrzebne, powiedzmy, zwolennikom, którzy wierzą w wizję Hashgrapha. W sercu tego nowego Internetu znajdą się technologie DLT, takie jak grafika haszowa, która w przejrzysty sposób przechwytuje wszystkie ważne informacje o społeczności. Gdyby aplikacje internetowe były oparte na technologii Hashgraph, uczestnicy mogliby mieć pewność, że zasady określone w protokole będą stosowane sprawiedliwie wobec wszystkich, ponieważ są chronione i egzekwowane poprzez kryptografię i matematykę. W ten sposób poszczególne społeczności mogłyby płynnie komunikować się ze sobą za pomocą technologii DLT i osiągnąć konsensus w tym nowym świecie cyfrowo dzielonych światów.

Osoby mające dostęp do informacji poufnych Hashgrapha podkreślają również inną ważną kwestię: ta technologia może również przyspieszyć Internet. Dzisiejszy Internet oparty na zasadzie przywództwa, oparty na centralnych serwerach, które muszą przekierowywać cały ruch danych przez cały system, wydaje się nam szybki. Gdyby jednak Internet był oparty na technologii DLT, takiej jak Hashgraph, możliwe byłyby jeszcze większe prędkości. Dzięki prywatnej sieci Hashgraph, Swirlds osiągnął w próbach testowych wyższe prędkości transakcji niż obecna sieć Visa. Także tutaj wizjonerzy Hashgrapha widzą kolejny powód, dla którego ich protokół mógłby poprawić istniejący Internet.

The Tangle and Hashgraph – Czy mogą spełnić swoje obietnice?

Jak opisano na początku tego rozdziału, innowacyjne podejścia takie jak Tangle czy Hashgraph są postrzegane jako następne pokolenie w ciągle jeszcze młodej historii technologii DLT. Wolna konkurencja na rynku napędza innowacje jeszcze bardziej. Szybkość, z jaką innowacje idą do przodu, jest zdumiewająca, ale wzajemna rywalizacja między projektami często przeradza się w prawdziwą animozję. Dyskusje przeradzają się w dziecinne bitwy błotne, które w niewielkim stopniu przyczyniają się do rozwoju świata kryptografii, łańcucha blokowego i DLT jako całości. Inwestorom trudno jest śledzić wszystkie tanie, naładowane emocjonalnie i często osobiste oskarżenia i krytykę oraz dojść do rozsądnej oceny potencjalnych zysków kapitałowych z każdej kryptoflory.

Należy jednak krótko opisać jeden z najważniejszych zarzutów: W przypadku AGD nie ma stanu sieci globalnej, ponieważ AGD (Maraña i Hashgraph) nie ma blokad i opiera się w pewnym stopniu na zasadzie konsensusu regionalnego. Oznacza to, że uczestnicy sieci nie przechowują już wszystkich transakcji, a jedynie „lokalne” dane swoich „sąsiadów” i polegają na „innych regionach”, aby zrobić to samo ostrożnie. Ostatnie pytanie dotyczy tego, czy ta koncepcja regionalizmu może rzeczywiście zapobiec atakom związanym z podwójnymi wydatkami. Aby być sprawiedliwym, należy powiedzieć, że to samo pytanie pojawia się w przypadku firm z Etereum, które chcą skorzystać z rozwiązania dotyczącego eskalacji.

Istnieje również obawa, że plątanina i Hashgraph zakładają duże rozmiary danych ze względu na ich skalowalność i że doprowadzi to do centralizacji pomiędzy węzłami sieciowymi, które utrzymują sieć w ruchu. IOTA i Hashgraph Hedera wydają się mieć rozwiązanie tego problemu: zapowiedzieli, że będą regularnie skracać plątaninę lub Hashgrapha. Oczywiście oznaczałoby to jednak, że sieci mogłyby ponownie wprowadzić pewne scentralizowane punkty dostępu do sieci neuronowych. Osoby odpowiedzialne za oba projekty argumentują, że koordynatorzy plątaniny i rada przywódcza Haszyngrafu pełnią jedynie rolę pomocniczą. Gdy te dwa projekty osiągną pewną wielkość i znaczenie, te „koła wsparcia” nie będą już potrzebne, na które stracą wpływ koordynatorzy IOTA i Rada Przywództwa Hashgrafa. Do tego czasu można było również rozwiązać problem zbyt dużych zbiorów danych. Do tego czasu jednak wiele musi się wydarzyć, a projekty muszą najpierw osiągnąć obiecaną skalę. Chociaż zarówno plątanina, jak i haszyszgraf wyglądają obiecująco, nie dostarczyły one jeszcze ostatecznego, praktycznego dowodu na to, co się twierdzi.