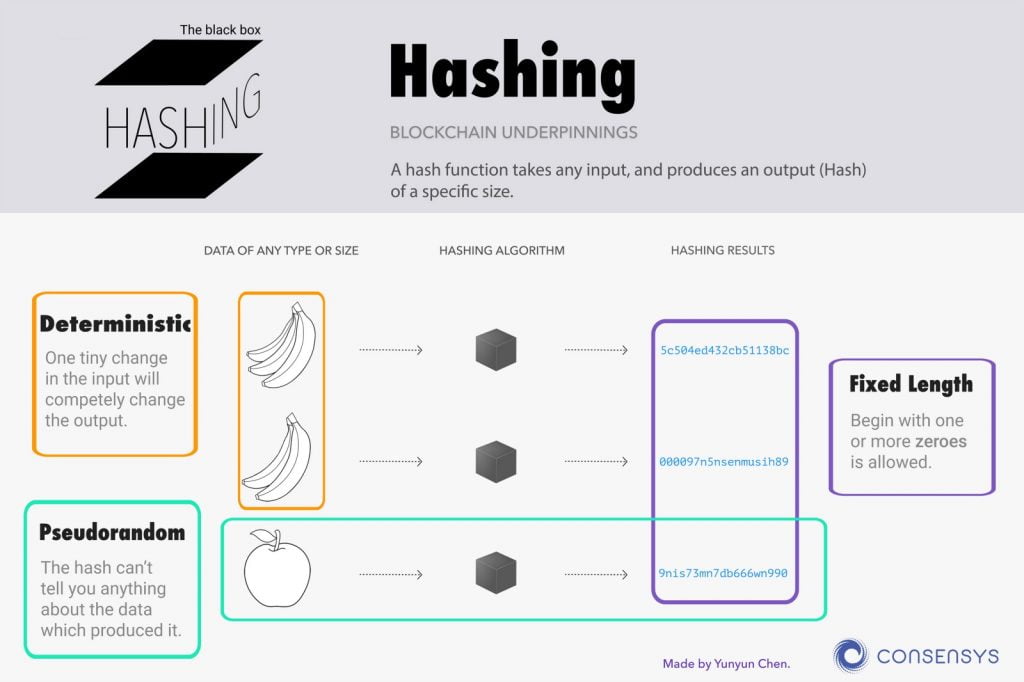

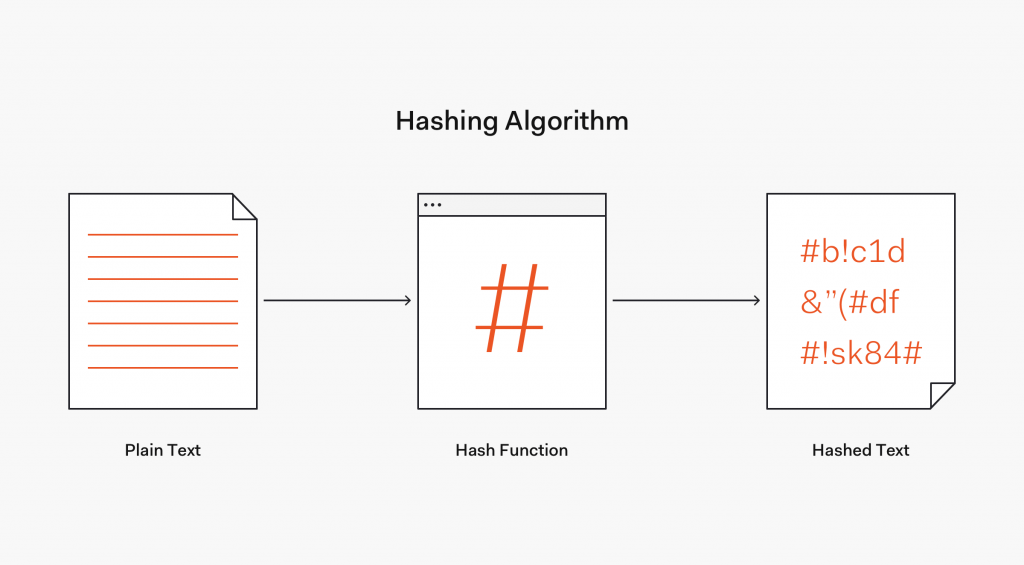

Hashing se refiere al concepto de tomar una cantidad arbitraria de datos de entrada, aplicarle algún algoritmo y generar un dato de salida de tamaño fijo llamado hash. La entrada puede ser cualquier número de bits que podría representar un solo carácter, un archivo MP3, una novela completa, una hoja de cálculo de su historial bancario, o incluso toda la Internet. El punto es que la entrada puede ser infinitamente grande. El algoritmo de hash se puede elegir dependiendo de sus necesidades y hay muchos algoritmos de hash disponibles públicamente. El punto es que el algoritmo toma la entrada infinita de bits, les aplica algunos cálculos y produce un número finito de bits. Por ejemplo, 256 bits.

¿Para qué se puede utilizar este hash?

Un uso común para los hashes hoy en día es el de los archivos de huellas dactilares, también conocidos como zonas de comprobación. Esto significa que se utiliza un hash para verificar que un archivo no ha sido manipulado o modificado de ninguna manera no intencionada por el autor. Si WikiLeaks, por ejemplo, publica un conjunto de archivos junto con sus hashes MD5, quienquiera que descargue esos archivos puede verificar que realmente son de WikiLeaks calculando el hash MD5 de los archivos descargados, y si el hash no coincide con lo que fue publicado por WikiLeaks, entonces usted sabe que el archivo ha sido modificado de alguna manera.

¿Cómo utiliza la cadena de bloqueo el hash?

Las hachas se utilizan en las cadenas de bloques para representar el estado actual del mundo. La entrada es el estado completo de la cadena de bloques, es decir, todas las transacciones que han tenido lugar hasta ahora y el hash de salida resultante representa el estado actual de la cadena de bloques. El hash se utiliza para acordar entre todas las partes que el estado mundial es uno en el mismo, pero ¿cómo se calculan realmente estos hashes?

El primer hash se calcula para el primer bloque o el bloque Génesis utilizando las transacciones dentro de ese bloque. La secuencia de transacciones iniciales se utiliza para calcular un hash de bloque para el bloque Génesis. Por cada nuevo bloque que se genera posteriormente, se utiliza también el hash del bloque anterior, así como sus propias transacciones, como entrada para determinar su hash de bloque. Así es como se forma una cadena de bloques, cada nuevo hash de bloque apuntando al hash de bloque que venía antes. Este sistema de hash garantiza que ninguna transacción en el historial puede ser manipulada porque si alguna parte de la transacción cambia, también lo hace el hash del bloque al que pertenece, y cualquier hash de los siguientes bloques como resultado. Sería bastante fácil atrapar cualquier manipulación como resultado, ya que sólo se puede comparar los hashes. Esto es genial porque todo el mundo en la cadena de bloques sólo necesita ponerse de acuerdo en 256 bits para representar el estado potencialmente infinito de la cadena de bloques. La cadena de bloques Ethereum es actualmente de decenas de gigabytes, pero el estado actual de la cadena de bloques, a partir de esta grabación, es este hash hexadecimal que representa 256 bits.

¿Qué hay de las firmas digitales?

Las firmas digitales, al igual que las firmas reales, son una forma de demostrar que alguien es quien dice ser, salvo que utilizamos la criptografía o las matemáticas, que son más seguras que las firmas manuscritas que pueden falsificarse fácilmente. Una firma digital es una forma de probar que un mensaje proviene de una persona específica y de nadie más, como un hacker.

Las firmas digitales se utilizan hoy en día en toda Internet. Cada vez que visita un sitio web a través de ACTPS, está utilizando SSL, que utiliza firmas digitales para establecer la confianza entre usted y el servidor. Esto significa que cuando visitas Facebook.com, tu navegador puede comprobar la firma digital que viene con la página web para verificar que en realidad se originó en Facebook y no en algún hacker.

En los sistemas de cifrado asimétrico, los usuarios generan algo llamado par de claves, que es una clave pública y una clave privada utilizando un algoritmo conocido. La clave pública y la clave privada se asocian entre sí mediante alguna relación matemática. La clave pública está destinada a ser distribuida públicamente para que sirva como dirección para recibir mensajes de otros usuarios, como una dirección IP o una dirección particular. La clave privada debe mantenerse en secreto y se utiliza para firmar digitalmente los mensajes enviados a otros usuarios. La firma se incluye en el mensaje para que el destinatario pueda verificarla utilizando la clave pública del remitente. De esta manera, el destinatario puede estar seguro de que sólo el remitente podría haber enviado este mensaje. Generar un par de claves es análogo a crear una cuenta en la cadena de bloques, pero sin tener que registrarse en ningún sitio. Bastante guay. Además, cada transacción que se ejecuta en la cadena de bloques está firmada digitalmente por el remitente.

Para unirlo todo, no podría existir una cadena de bloques sin el hash y las firmas digitales. Hashing proporciona una manera para que todos en la cadena de bloques estén de acuerdo con el estado actual del mundo, mientras que las firmas digitales proporcionan una manera de asegurar que todas las transacciones sean hechas solamente por los propietarios legítimos. Confiamos en estas dos propiedades para asegurarnos de que la cadena de bloqueo no se haya corrompido o comprometido.